Sécurité : ⭐⭐⭐⭐⭐

Facilité d’utilisation : ⭐⭐⭐⭐

Fonctionnalités : ⭐⭐⭐⭐

Support client :⭐⭐⭐

Tarifs : Gratuit

L’ère numérique dans laquelle nous vivons présente de nombreux avantages, mais elle comporte également son lot de risques. L’un des plus grands dangers concerne la fuite de données personnelles. Que faire si vos identifiants se retrouvent dans une base de données piratée ou corrompue ? Cet article vous explique les étapes à suivre pour limiter les dégâts et les bonnes pratiques à adopter avant même qu’une telle compromission ne se produise.

Une fuite de données survient lorsqu’une entreprise ou un service subit un piratage, exposant ainsi les informations personnelles de ses utilisateurs ou de ces clients. Ces informations peuvent inclure des noms, adresses e-mail, numéros de téléphone, lieu de résidence, et surtout des identifiants de connexion (nom d’utilisateur et mot de passe). Si vos identifiants sont compromis dans une fuite de données, cela expose vos comptes en ligne à des risques tels que le vol d’identité ou l’accès non autorisé à vos informations personnelles.

Sécurité : ⭐⭐⭐⭐⭐

Facilité d’utilisation : ⭐⭐⭐⭐⭐

Fonctionnalités : ⭐⭐⭐⭐⭐

Support client :⭐⭐⭐⭐

Tarifs : Gratuit

La meilleure approche consiste à anticiper et à réduire les risques avant même qu’une fuite ne se produise. Voici quelques pratiques simples mais efficaces pour protéger vos données :

Utilisez des mots de passe uniques pour chaque site : Évitez d’utiliser le même mot de passe sur plusieurs sites. Si un pirate obtient un identifiant et un mot de passe de votre compte, il pourrait tenter de les utiliser sur d’autres plateformes (banques, réseaux sociaux, etc.). Utiliser un mot de passe distinct par service limite ce risque.

Construisez un système mnémonique pour vos mots de passe : Si vous avez du mal à vous souvenir de multiples mots de passe complexes, créez une base de mots de passe avec une structure logique et facile à retenir. Par exemple, associez un mot de passe à un service spécifique (par exemple, un mot clé lié à l’entreprise ou au type de service), puis ajoutez un suffixe personnalisé. Cela rendra chaque mot de passe unique tout en étant facile à retenir. (Voir l’article)

Adoptez un gestionnaire de mots de passe : Un gestionnaire de mots de passe peut vous aider à stocker de manière sécurisée vos identifiants de connexion et à générer des mots de passe forts. Cela vous évitera de réutiliser des mots de passe et vous permettra de garder vos comptes protégés de manière optimale. (Voir l’article)

Activez l’authentification à deux facteurs (2FA) : Si un service le propose, utilisez la double authentification. Cela ajoute une couche de sécurité supplémentaire en demandant une vérification via un code envoyé sur votre téléphone, par exemple. Même si votre mot de passe est volé, un pirate ne pourra pas se connecter sans l’accès à votre second facteur de validation.

Sécurité : ⭐⭐⭐⭐⭐

Facilité d’utilisation : ⭐⭐⭐⭐

Fonctionnalités : ⭐⭐⭐⭐⭐

Support client :⭐⭐⭐⭐⭐

Tarifs : Gratuit

Les médias jouent un rôle crucial dans l’annonce des fuites de données importantes. Des incidents récents, comme ceux impliquant Free ou Ameli.fr, ont rapidement été relayés par les journaux et sites spécialisés. Si vous êtes concerné par une fuite de données, vous en serez généralement informé par les actualités, qui détaillent les informations exposées et les mesures prises par les entreprises affectées. Ainsi, rester attentif à l’actualité vous permet de réagir rapidement si vous êtes confronté à une fuite.

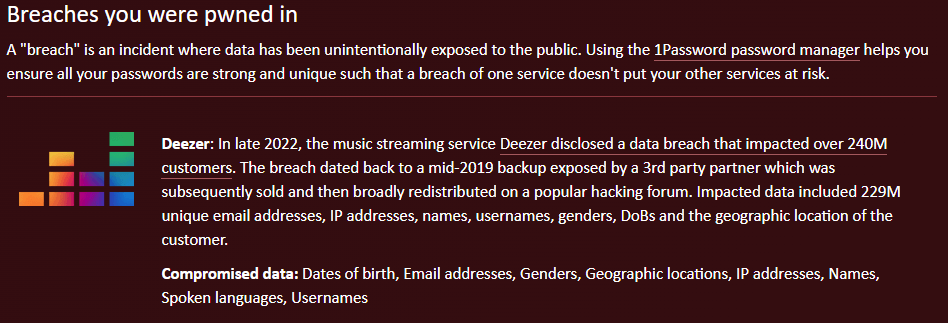

Pour savoir si vos données personnelles ont été compromises lors d’une fuite, vous pouvez utiliser le site Have I Been Pwned. Ce service en ligne vous permet de vérifier si votre adresse e-mail a été exposée dans des violations de données publiques. Il suffit de saisir votre adresse e-mail sur le site, et il vous indiquera si elle figure dans une base de données piratée. Ce site scrute régulièrement des fuites de données importantes, vous permettant ainsi de savoir si vos informations ont été compromises et de prendre des mesures pour protéger vos comptes.

Si vous avez utilisé un mot de passe unique pour chaque service en ligne, les conséquences de cette fuite seront limitées. En effet, l’impact sera circonscrit au compte associé au service concerné. Dans ce cas, il suffit de modifier immédiatement le mot de passe de ce service corrompu pour rétablir la sécurité. Assurez-vous de choisir un nouveau mot de passe robuste.

L'image ci-dessus illustre un exemple du site IHaveBeenPwned où une adresse email a été compromise suite à une fuite de données.

En conclusion, la première et la plus importante action pour limiter les conséquences d’une fuite de données est d’utiliser un mot de passe différent pour chaque compte en ligne. Cela garantit qu’une éventuelle compromission reste isolée au service concerné. Malheureusement, les utilisateurs ne peuvent pas empêcher directement les fuites de données, car ces incidents résultent d’attaques sur les bases de données des entreprises, sur lesquelles ils n’ont aucun contrôle. Cependant, une autre bonne pratique consiste à limiter les informations personnelles partagées lors de l’inscription à des sites ou services en ligne. Par exemple, lorsque certains champs ne sont pas obligatoires (comme sur les plateformes de commerce en ligne, les programmes de fidélité ou les réseaux sociaux), il est préférable de ne pas les remplir. En restreignant ainsi les données fournies, les utilisateurs peuvent réduire les informations susceptibles d’être compromises en cas de fuite.

31 Rue Eustache de la Querière

76100, Rouen

contact@timax-sig.fr

02.79.49.04.04

© TIMAX 2024 | Tout droits réservés